-

佳能打印机DryOS操作系统代码分析与ShellCode利用

文章目录: 【二进制分析】佳能打印机DryOS操作系统代码分析与ShellCode利用 启动加载器分析 固件分析 寻找漏洞 漏洞代码 漏洞利用方法 DryOS 分配器 漏洞攻击场景 后期漏洞利用 【二进制分析】佳能打印机DryOS操作系统代码分析与ShellCode利用 原文链接:https://www.synacktiv.com/en/publications/the-printer-goes-…- 4

- 0

-

关于文件包含漏洞的一些知识点

来源于先知社区 - https://xz.aliyun.com/t/12506 文件包含漏洞原理 通过PHP函数某些特性函数利用URL动态引入文件时,传入的文件名没有经过合理的验证,从而操作了预想之外的文件,就可能导致意外的文件泄漏甚至恶意代码注入。文件包含漏洞分为本地文件包含漏洞与远程文件包含漏洞,被包含的文件可以是各种文件格式,当文件中包含恶意代码,就会形成远程命令执行或文件上传漏洞。 类型:…- 0

- 0

-

BadUsb实现免杀及插及上线C2服务器

来源于先知社区 - https://xz.aliyun.com/t/12505 0x01 准备阶段 购买BadUsb,我购买的是Digispark。 安装Arduino IDE 配置Arduino IDE ,添加开发板,安装驱动。 参考链接:https://www.jianshu.com/p/b33d61fc2678 掌握Digispark编程语法。(语法较简单,可以边查边写) 至此,BadUsb…- 0

- 0

-

vulntarget-a靶场笔记

来源于先知社区 - https://xz.aliyun.com/t/12504 网上突然看到某位大佬写了vulntarget-a Writeup,自己也想着玩一玩,所以有了现在的笔记。看着Writeup感觉还是挺简单的,但自己测试中还是遇到很多坑。有什么不对的望大佬指点,轻喷。 还是一样的拓扑图,除了win7外网网卡地址变成192.168.1.4,kali地址变成192.168.1.5,其他的网卡…- 0

- 0

-

探究certutil在杀软中的绕过实践

来源于先知社区 - https://xz.aliyun.com/t/12503 əhead@深蓝实验室重保天佑战队 在某些场景下,当我们需要往目标服务器内下载文件时,如果目标上存在杀软时会有拦截行为,导致不能成功完成下载操作。 certutil.exe是windows系统自带的,作为证书服务的命令行程序。用户可以使用certutil.exe转储和显示证书颁发机构配置信息等等以及验证证书、密钥对和证…- 2

- 0

-

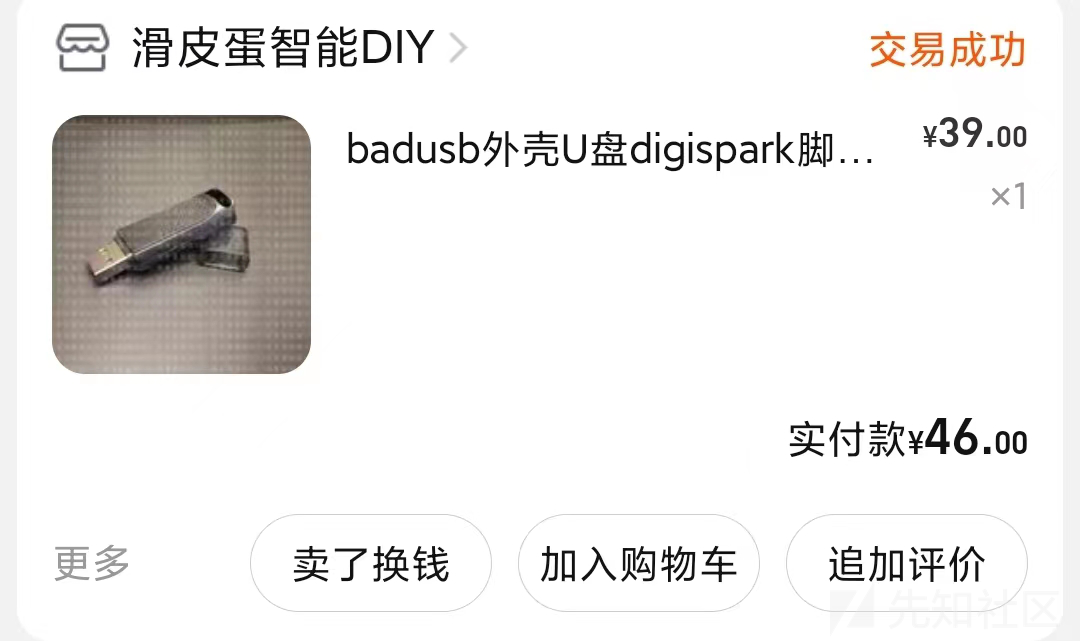

实战下的内网中继攻击问题

来源于先知社区 - https://xz.aliyun.com/t/12500 在攻击内网的时候,有些攻击方式和漏洞比较特殊,必须要在对面网络环境下才能成功利用,比如SMB中继攻击,这篇文章利用CS自带的VPN和端口转发,以及一些插件来解决可能遇到的问题。 利用CS自带的VPN加入对面内网 cobalt strike本身的beacon自带了vpn功能,可以简单配置就让我们的vps上的网络环境处于对…- 0

- 0

-

PHP代码审计之TaoCMS(SQL注入+SSRF 0day)

来源于先知社区 - https://xz.aliyun.com/t/12499 前言 大家好,我是A2Cai 今天给大家带来的是 TaoCMS 的代码审计 这是我审的第一个 CMS,如果有错误请大家多多包涵 PS: 版本是 TaoCMS 3.0.2,本文审到的都是我网络上没找到的,均已提交 CNVD。 前台 DOM 型 XSS 有点难受的是,我一开始以为这是个存储型 XSS(所以文章是这么来的呜呜…- 2

- 0

-

网络隧道:突破内网的通行证

来源于先知社区 - https://xz.aliyun.com/t/12498 一、前言 内网隧道(Intranet tunnel)指的是通过网络隧道的方式,将内网的服务映射到公网上,从而使得外部主机可以访问内网资源。在后渗透阶段,内网隧道的搭建可以帮助攻击者在内部网络中进行更加隐蔽和灵活的操作,从而更好地实现攻击目标。网络隧道还可以更好的帮助我们绕过内网防御、横向渗透、数据转移、隐藏攻击行为,本…- 1

- 0

-

漏洞分析 - xml2js 0.4.23 Prototype Pollution

来源于先知社区 - https://xz.aliyun.com/t/12497 漏洞信息 xml2js 0.4.23 Prototype Pollution CVE-2023-0842 影响版本范围:xml2js <= 0.4.23 Severity: High Credits: The vulnerability was discovered by Carlos Bello from Fl…- 0

- 0

-

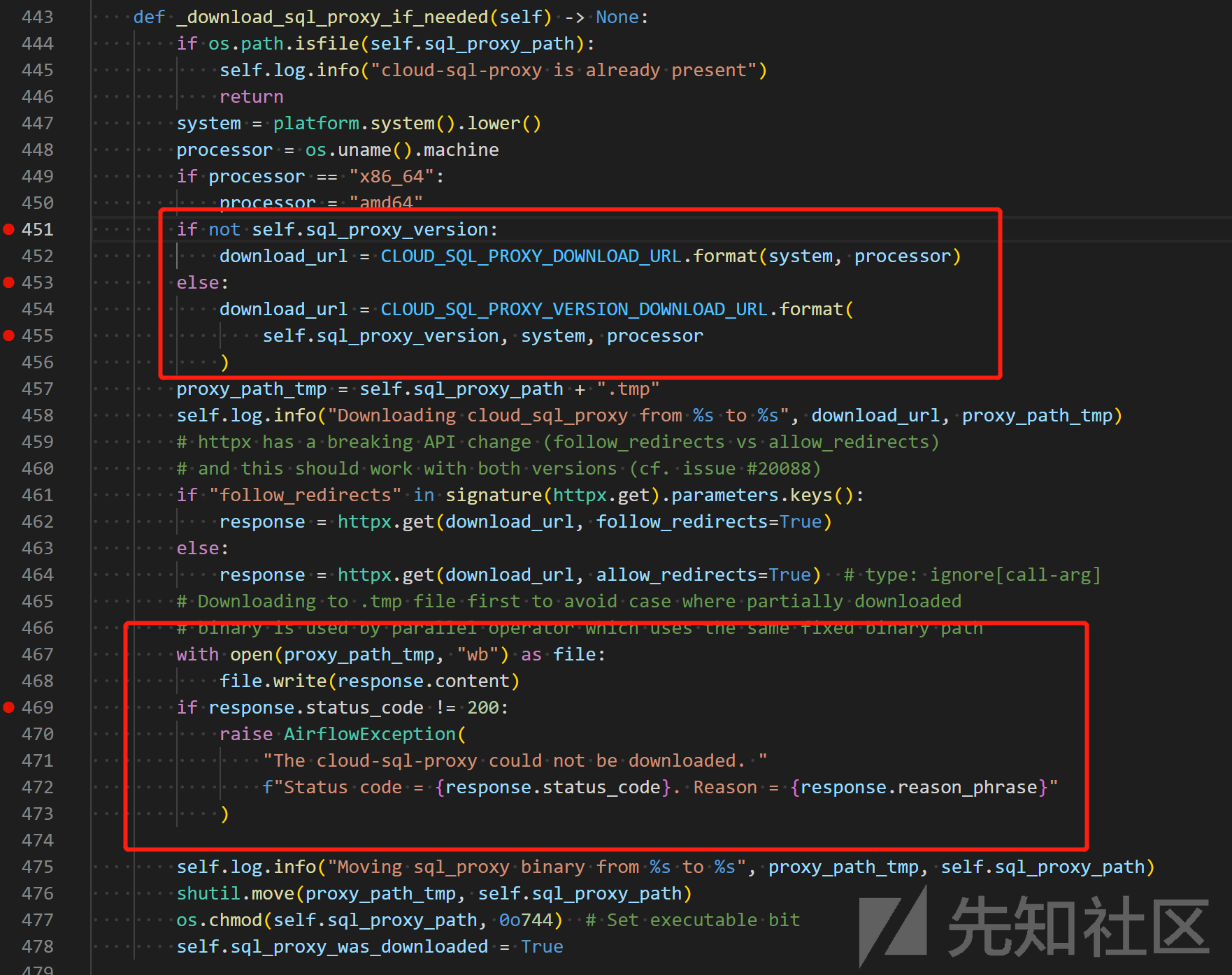

CVE-2023-25691 Apache Airflow Google Cloud Sql Provider 远程命令执行

来源于先知社区 - https://xz.aliyun.com/t/12496 CVE-2023-25691 Apache Airflow Google Cloud Sql Provider 远程命令执行 Apache Airflow Google Cloud Provider 在所有版本(验证版本为8.8.0)中由于 cloud_sql.py 类中没有对参数进行有效过滤,攻击者可在与 Cloud…- 0

- 0

-

浅谈Docker逃逸

来源于先知社区 - https://xz.aliyun.com/t/12495 原理 docker其实就是一个linux下的进程,它通过NameSpace 等命令实现了内核级别环境隔离(文件、网络、资源),所以相比虚拟机而言,Docker 的隔离性要弱上不少 ,这就导致可以通过很多方法来进行docker逃逸。 环境搭建 curl https://gist.githubusercontent.com…- 0

- 0

-

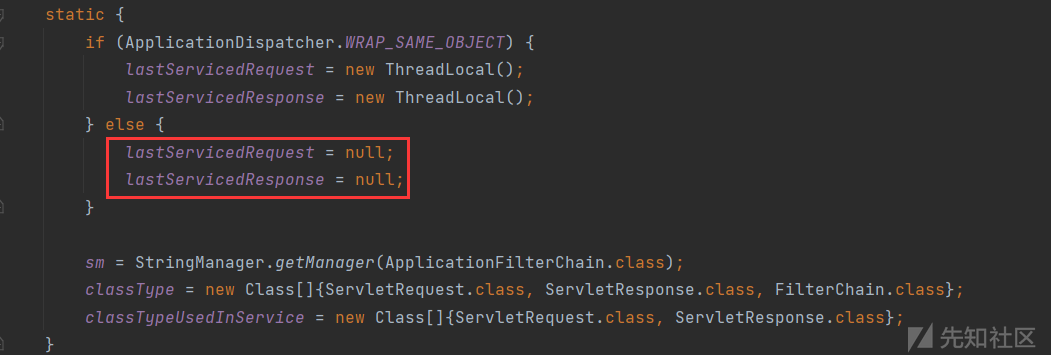

Tomcat反序列化注入回显内存马

来源于先知社区 - https://xz.aliyun.com/t/12494 前言 在之前学的tomcat filter、listener、servlet等内存马中,其实并不算真正意义上的内存马,因为Web服务器在编译jsp文件时生成了对应的class文件,因此进行了文件落地。 所以本篇主要是针对于反序列化进行内存马注入来达到无文件落地的目的,而jsp的request和response可以直接获…- 2

- 0

-

分享一下 ChatGPT Plus 付费版的申请付款流程

来源于先知社区 - https://xz.aliyun.com/t/12493 0. 步骤总览: 交易所购买 USDT 虚拟货币 提现到 Depay 钱包 兑换成美元冲进 Depay 银行卡 购买 ChatGPT Plus 1. 注册一个 ChatGPT 账户 这一步有很多教程了, 就不细说了 2. 搞一个虚拟卡, 注册 Depay 由于 OpenAi 充值必须要用美国银行卡, 我看网上各路教程最…- 0

- 0

-

Fastjson不出网利用总结

来源于先知社区 - https://xz.aliyun.com/t/12492 简单使用方法如下: String text = "{\"name\":\"aaa\",\"age\":\"19\"}"; //序列化 String text = JSON.toJSONString(obj); //反序列…- 1

- 0

-

外网防火墙没有攻击记录,但是服务器区防火墙有攻击记录是怎么回事?

来源于先知社区 - https://xz.aliyun.com/t/12491 我们单位的网络有两个防火墙,一个是内外网隔离的防火墙,一个是服务器区的防火墙,在查看防火墙的攻击记录的时候,发现一个问题,就是在内外网隔离的防火墙上,并没有某一个外网IP的攻击记录,但是服务器区的防火墙上却有被攻击记录,这是不是表明外网防火墙绕过去了,或者是被攻破之后,才攻击的服务器区的防火墙?- 0

- 0

-

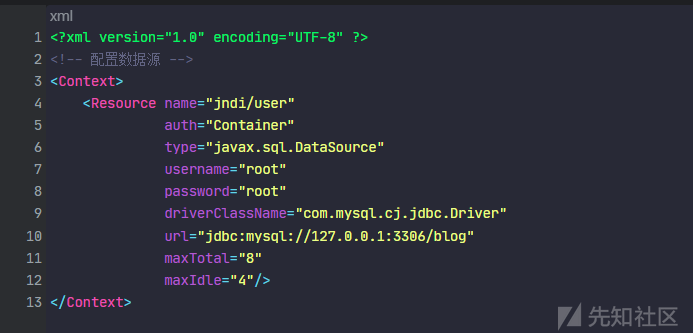

JNDI注入加RMI联合攻击并log4j2漏洞复现

来源于先知社区 - https://xz.aliyun.com/t/12490 JNDI Java Naming and Directory Interface java命名和目录接口 让配置参数和代码 解耦的规范或思想 例,使用mysql数据库的语言,当需要更换其他数据库(本质就是更改配置文件),却又不想改代码,就需要JNDI 是我们的数据更加 : 低耦合,高内聚 Name java对象通过…- 2

- 0

-

Tale博客系统代码审计过程

来源于先知社区 - https://xz.aliyun.com/t/12489 1、环境搭建 项目地址:https://gitee.com/hellokaton/tale.git 导入项目至idea,然后Maven->reload project即可,之后运行Application 2、项目依赖、结构 项目采用Blade框架开发 在Blade中提出 WebHook,你可以叫它钩子。该组件主要…- 0

- 0

-

corCTF 2022-CoRJail:利用Linux kernel中的poll_list对象

来源于先知社区 - https://xz.aliyun.com/t/12488 漏洞原理 cormon_proc_write函数中存在一处很明显的off-by-null漏洞: static ssize_t cormon_proc_write(struct file *file, const char __user *ubuf, size_t count, loff_t *ppos) { [...]…- 0

- 0

-

PyYaml反序列化漏洞详解

来源于先知社区 - https://xz.aliyun.com/t/12481 前言 前几天打HDCTF的时候,做了一道YamiYami的题目,当时利用非预期的解才出flag的,后面看了看出题人的WP,才知道这个题要考察PyYAML反序列化漏洞,之前没有见过,正好趁热打铁学习一下。 介绍一下什么是Yaml YAML是一种轻量级的数据序列化语言,它的名称是"YAML Ain't …- 3

- 0

-

记一次金融站点的验签破解实战

来源于先知社区 - https://xz.aliyun.com/t/12082 近期同事遇到一个金融站点的前端加签验证问题,找到本菜鸡一起帮忙分析。经过测试发现,客户端每次请求都会对数据包进行加签,然后服务端会对数据包进行验签。 解决大概思路:确定加签关键字->分析前端代码获取加签算法->使用burpy插件调用前端加密函数自动对数据包进行加签操作 Burpy:一款burp插件,可自定义…- 0

- 0

-

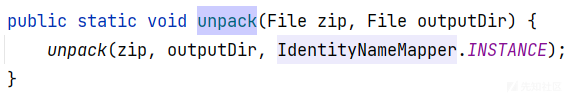

Java Zip Slip漏洞案例分析及实战挖掘

来源于先知社区 - https://xz.aliyun.com/t/12081 前言 Zip Slip的漏洞成因非常简单,这个漏洞绑定的业务功能点:上传压缩包文件,后端解压压缩包保存其中的文件到服务器本地。 漏洞成因:待上传的压缩包中可以构造条目名,后端保存文件的时候,常常将条目名提取出来并和保存目录拼接作为最后的保存文件路径,但是压缩包是可控的,从而其中保存的原始条目名也是可控的,因此可以在文件…- 0

- 0

-

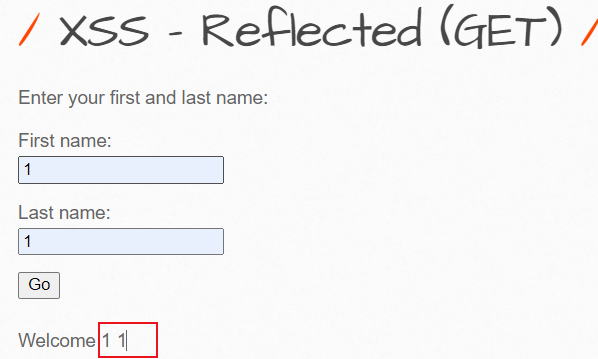

6.bWAPP XSS

来源于先知社区 - https://xz.aliyun.com/t/12080 6.bWAPP XSS 0x01、XSS - Reflected (GET) Low 输入的内容直接输出到页面中: 后台服务端没有对输入的参数进行过滤, 构造一个注入xss payload即可: <script>alert(1)</script> 成功弹窗 Medium 审查源码可以发现服务端进…- 0

- 0

-

安卓编写常见的hook技巧(1)

来源于先知社区 - https://xz.aliyun.com/t/12075 基础 在开始编写hook的脚本之前,需要知道搭配frida进行hook常见js方法 一、基础框架 // 写js代码hook java代码 java.perform(function(){ var utils = Java.use('要hook的类名'); var class = Java.use(&…- 0

- 0

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!